Usuń podejrzany kod za pomocą usługi Defender

Jeśli nie będziesz ostrożny, podejrzany kod w Twoich witrynach może łatwo pozostać niezauważony i siać spustoszenie. Niezależnie od tego, czy zostałeś zaatakowany przez hakera i potrzebujesz jak najszybciej znaleźć rozwiązanie, czy po prostu chcesz sprawdzić swoje witryny pod kątem podejrzanej aktywności, Defender może pomóc Ci szybko wykryć i na dobre wyeliminować złośliwe oprogramowanie. Zobacz, jak to się robi, w tym samouczku.

Szukasz wygodnego i bezproblemowego sposobu na zlokalizowanie i usunięcie podejrzanego kodu ze swoich witryn?

W tym samouczku pokazujemy krok po kroku, jak szeroki zestaw funkcji bezpieczeństwa Defendera może pomóc w wyeliminowaniu i utrzymaniu podejrzanego kodu na dystans.

Dowiesz się także, jak chronić swoje witryny przed tego typu problemami w przyszłości.

Pierwsze zlecenie… Wykrywanie i usuwanie podejrzanych plików i kodu można wykonać tylko za pomocą Wersja Pro Defendera.

Możesz pobrać Defender Pro wraz z naszym pakietem wtyczek Pro WordPress i narzędziami do zarządzania witryną dla niskie 3 USD miesięcznie. Jest to niesamowita wartość, szczególnie jeśli jesteś właścicielem krytycznych witryn, które są szczególnie podatne na złośliwe oprogramowanie lub ataki lub zarządzasz nimi.

Pierwszym krokiem jest włączenie Podejrzany kod ustawienie przez Skanowanie złośliwego oprogramowania > Ustawienia.

O to też musisz zadbać Wykrywanie zmiany pliku jest włączona zarówno dla opcji „Skanuj pliki podstawowe”, jak i „Skanuj pliki wtyczek”. Pomoże to ograniczyć występowanie fałszywych alarmów w skanach.

Po włączeniu tych ustawień możesz przystąpić do skanowania witryny w poszukiwaniu złośliwego oprogramowania.

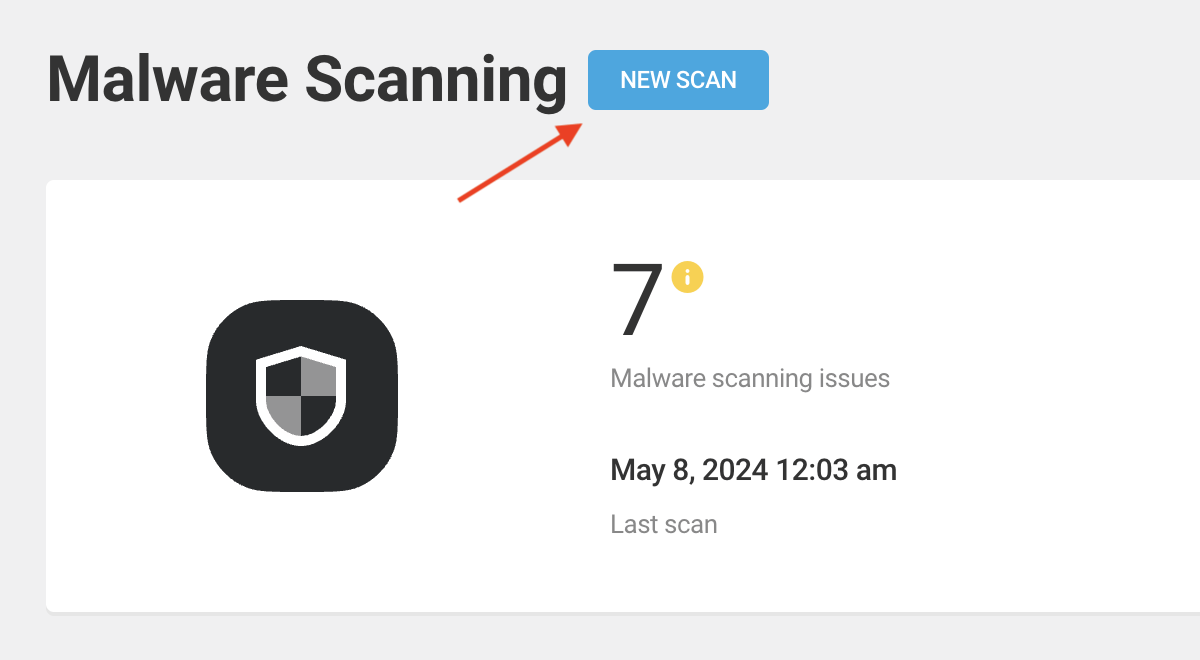

Aby to zrobić, przejdź do Skanowanie złośliwego oprogramowania za pośrednictwem paska bocznego administratora WordPress lub z głównego panelu Defender.

Będąc tutaj, możesz rozpocząć nowe skanowanie jednym kliknięciem.

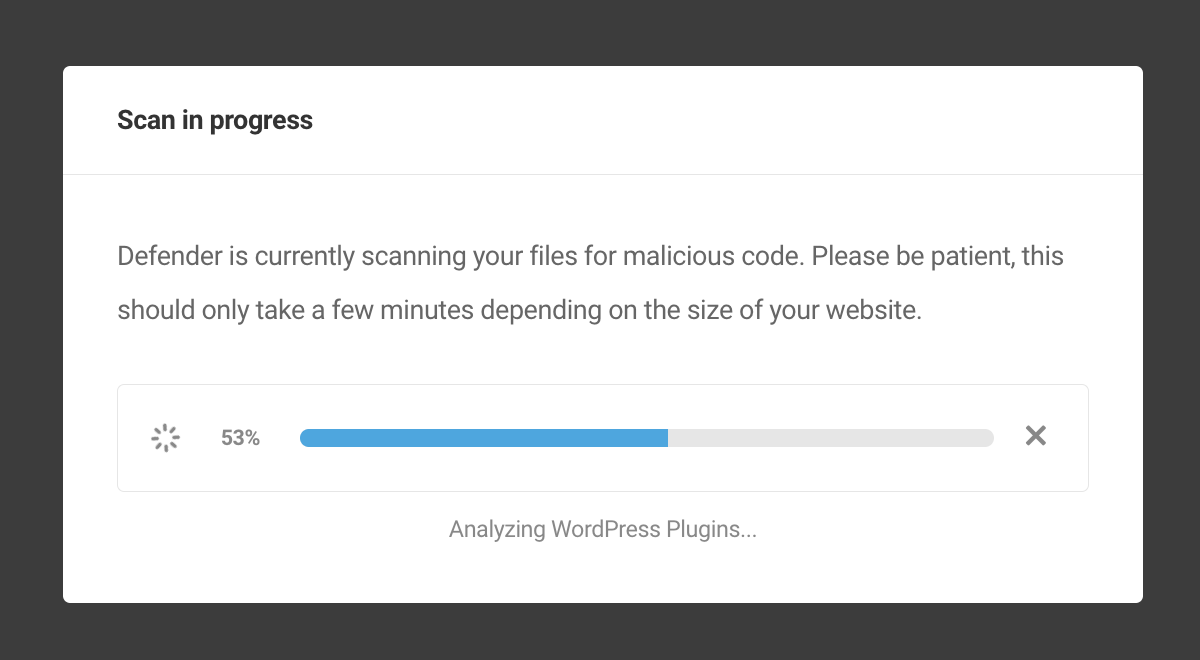

Następnie usiądź wygodnie i pozwól Defenderowi zadziałać magią. Skanowanie powinno zająć tylko kilka minut, w zależności od rozmiaru witryny.

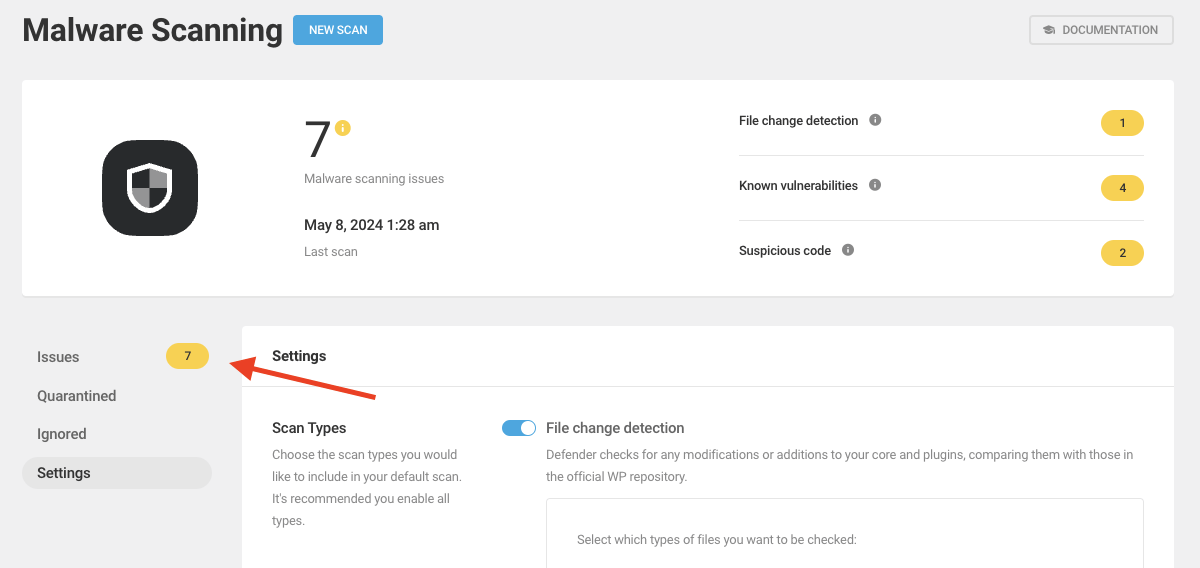

Po zakończeniu skanowania zostaniesz powiadomiony o wszelkich wykrytych problemach związanych z wykrywaniem zmian w plikach, znanymi lukami w zabezpieczeniach i podejrzanym kodem.

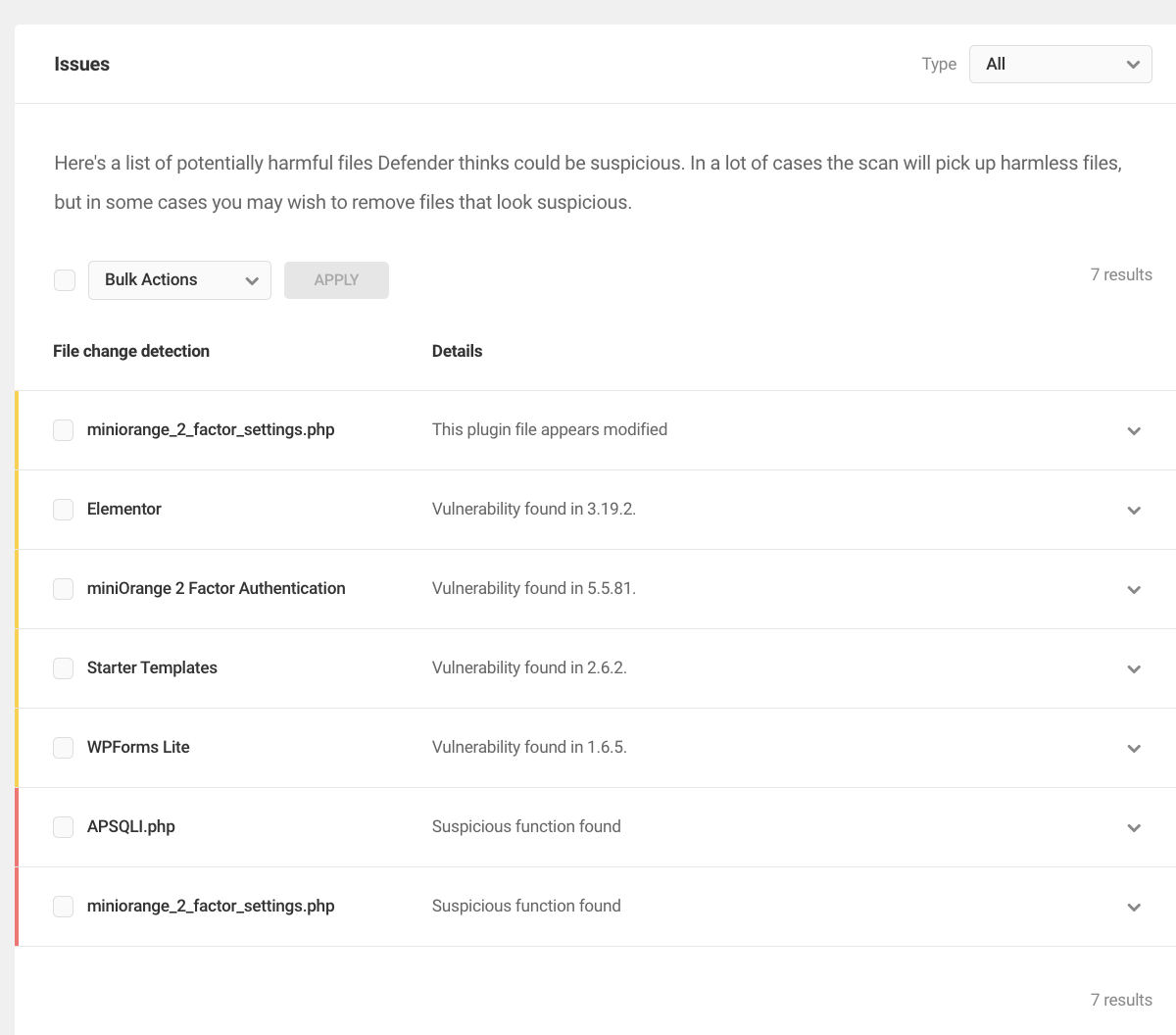

Następnie po prostu kliknij Kwestie patka. Tutaj znajdziesz listę wszystkich potencjalnie szkodliwych plików, które zostały przejęte lub w jakiś sposób zmienione.

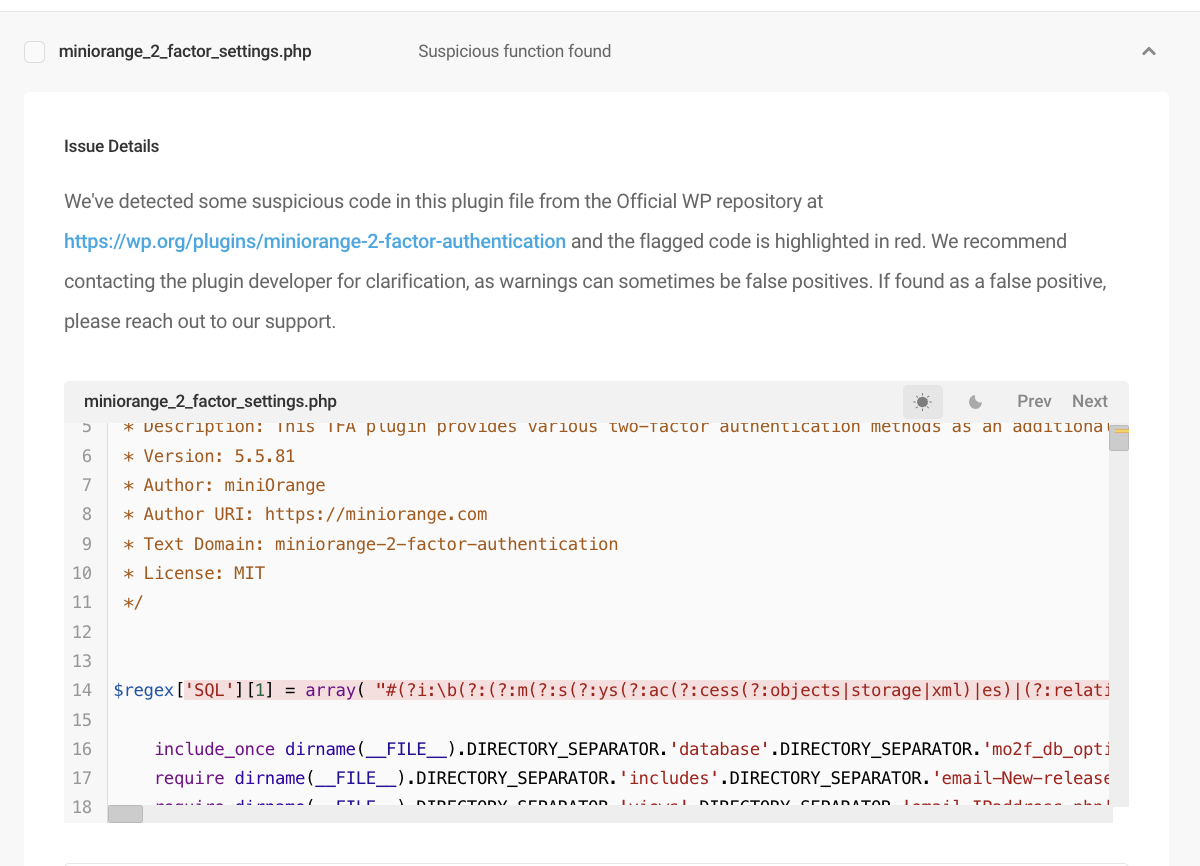

Kliknij dowolny z wykrytych plików, aby uzyskać więcej szczegółów na temat problemu i jego dokładnej lokalizacji.

W poniższym przykładzie wykryto podejrzany kod we wtyczce WordPress. Defender szczegółowo wskazuje błąd i plik, w którym został znaleziony.

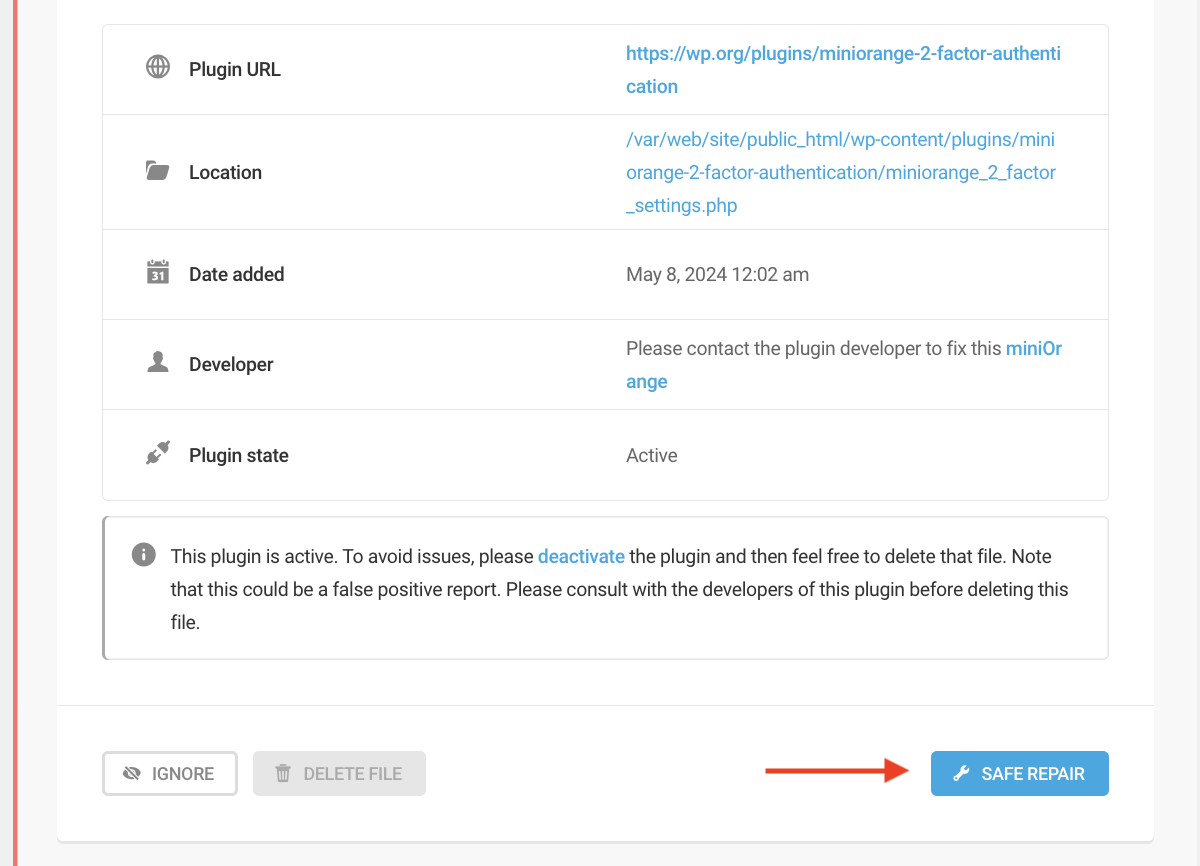

Oprócz wyświetlania ważnych szczegółów, takich jak adres URL wtyczki, lokalizacja problemu, data dodania i programista, masz trzy możliwości rozwiązania problemu podejrzanych plików lub kodu.

Możesz albo ignorować, usuwaćLub Bezpieczna naprawa plik.

Ostrożność: Zdecydowanie zaleca się upewnienie się, że coś jest nieszkodliwe, zanim zdecydujesz się go usunąć i/lub zignorować. Jeśli nie masz pewności lub potrzebujesz porady, możesz skonsultować się z naszymi całodobowymi ekspertami WordPress.

Należy pamiętać, że istnieje ryzyko, że zgłoszone problemy lub luki w zabezpieczeniach będą fałszywie pozytywne, co oznacza, że prawidłowy kod zostanie oznaczony jako podejrzany ze względu na jego podobieństwo do złośliwego kodu.

Może się to zdarzyć z różnych powodów, na przykład z powodu modyfikacji funkcji przez wtyczkę lub motyw, albo gdy coś zostanie bezpośrednio zmodyfikowane w edytorze plików lub motywów.

Na szczęście Defender został zaprojektowany tak, aby minimalizować występowanie fałszywych alarmów. Jednak złośliwy kod często imituje prawidłowy kod, przez co jego całkowite uniknięcie jest prawie niemożliwe.

Aby pomóc zweryfikować podejrzany kod, możesz wykonać kilka kroków:

- Sprawdź zmiany niestandardowe: Skontaktuj się z twórcą wtyczki, aby potwierdzić wątpliwy kod.

- Skontaktuj się z naszym wsparciem: Jeśli nie dodałeś kodu i masz pewność, że nie zrobił tego nikt, kogo znasz, skontaktuj się z pomocą techniczną WPMU DEV, aby uzyskać opinię i podzielić się tym, co uważasz za złośliwy kod.

Zdecydowanie zalecamy skontaktowanie się z twórcą wtyczki lub naszym zespołem ekspertów w celu uzyskania porady przed usunięciem jakichkolwiek plików. Zanim będziesz mógł usunąć powiązany plik, musisz także dezaktywować wtyczkę.

Kolejną świetną i pozbawioną ryzyka opcją jest skorzystanie z funkcji Bezpiecznej naprawy Defendera.

Kliknij Bezpieczna naprawa aby automatycznie poddać plik kwarantannie na określony czas (30 dni – jeden rok).

DARMOWY EBOOK

Twój plan działania krok po kroku prowadzący do dochodowego biznesu związanego z tworzeniem stron internetowych. Od pozyskiwania większej liczby klientów po skalowanie jak szalone.

DARMOWY EBOOK

Planuj, twórz i uruchamiaj następną witrynę WP bez żadnych problemów. Nasza lista kontrolna sprawia, że proces jest łatwy i powtarzalny.

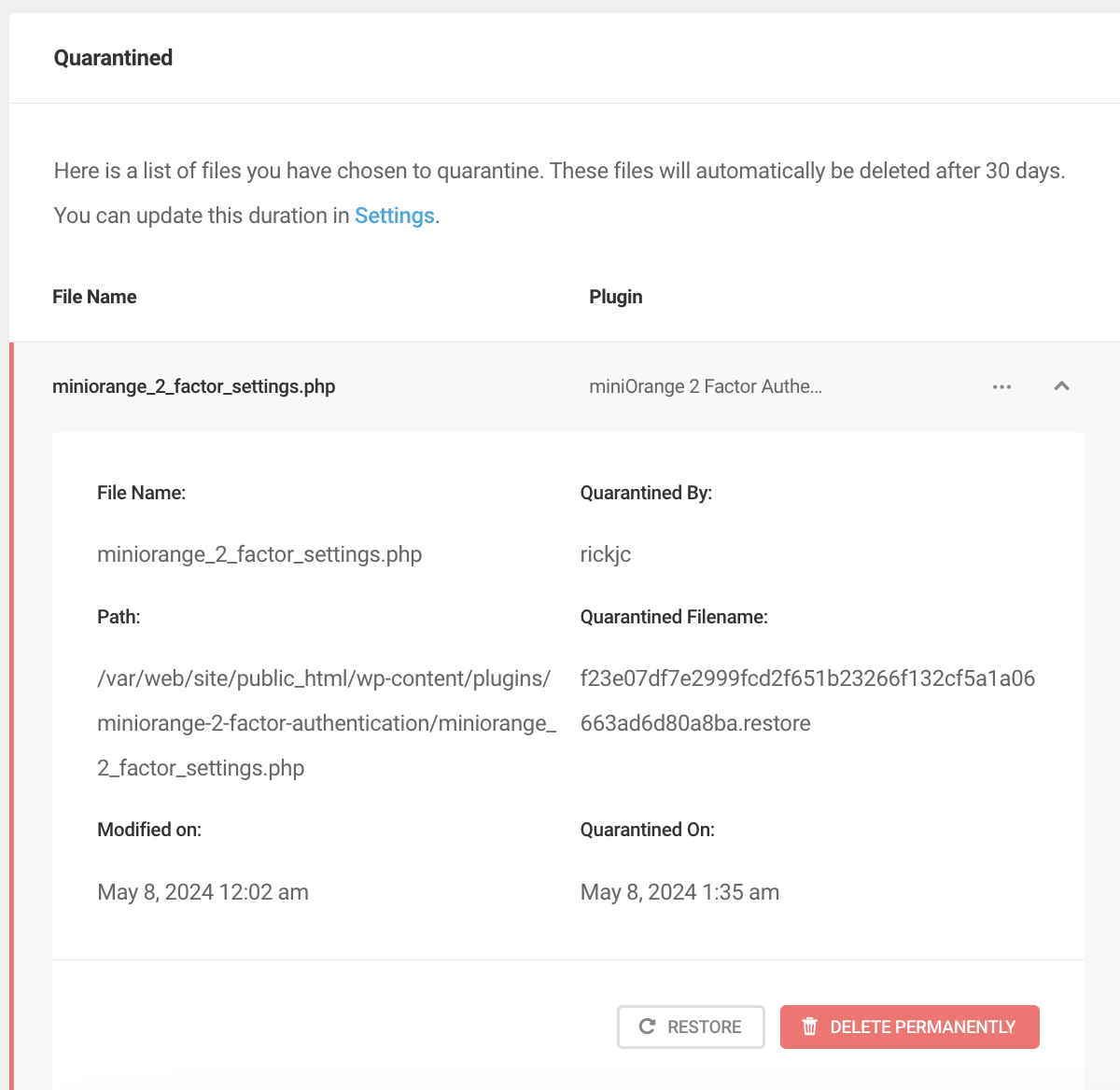

Zaletą tego jest to, że pozwala szybko naprawić witrynę i natychmiast rozwiązać problem, jeśli jest on przyczyną. Okres kwarantanny daje również wystarczająco dużo czasu na dokładne zbadanie, co się stało.

Ponadto, jeśli okaże się, że jest to fałszywy alarm, możesz łatwo przywrócić plik. Dzięki temu unikniesz przypadkowego usunięcia krytycznego pliku i zapobiegniesz dalszemu uszkodzeniu witryny.

Gdy będziesz mieć pewność, że usunięcie pliku jest bezpieczne i konieczne, możesz to bezpiecznie zrobić z poziomu pliku Poddano kwarantannie patka.

I to wszystko!

Widziałeś, jak łatwo i szybko można zidentyfikować i zaradzić podejrzanym plikom lub kodowi w przypadku ataku hakerskiego lub złośliwego oprogramowania.

Jednak niezwłoczne rozwiązywanie krytycznych problemów, gdy się pojawią, to jedno….

Przygotowanie i ochrona witryn przed przyszłymi atakami to kolejna sprawa!

W związku z tym przedstawiamy kilka „dodatkowych wskazówek”, dzięki którym Twoje witryny będą dobrze przygotowane na potencjalne ataki hakerskie lub inne problemy, jeśli wystąpią ponownie.

BONUSOWE WSKAZÓWKI: Jak skonfigurować witryny pod kątem przyszłej ochrony

Zaplanuj automatyczne skanowanie witryny

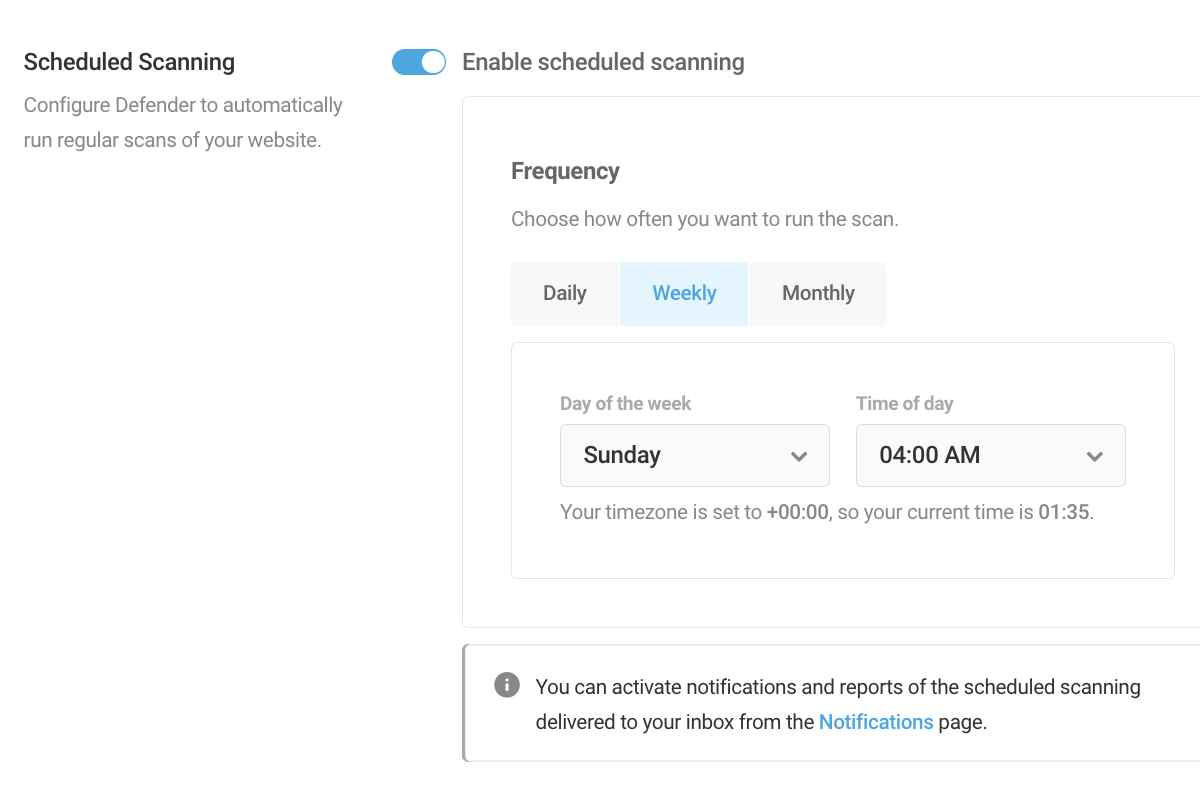

Kolejną przydatną funkcją Defender Pro jest możliwość automatycznego skanowania witryn.

To nie tylko pozwala uniknąć konieczności ręcznego skanowania, ale także zapewnia częstsze i bezproblemowe sprawdzanie witryn pod kątem problemów z bezpieczeństwem.

Planowanie skanowania można skonfigurować za pomocą Skanowanie złośliwego oprogramowania > Ustawienia. Następnie wystarczy włączyć zaplanowane skanowanie i ustawić częstotliwość, dzień tygodnia i godzinę skanowania.

Włącz powiadomienia o podejrzanej aktywności

Po skonfigurowaniu automatycznych skanowań należy także skonfigurować powiadomienia, dzięki którym będziesz otrzymywać powiadomienia o wynikach skanowania z dowolnego miejsca, co pozwoli Ci uniknąć konieczności ręcznego meldowania się.

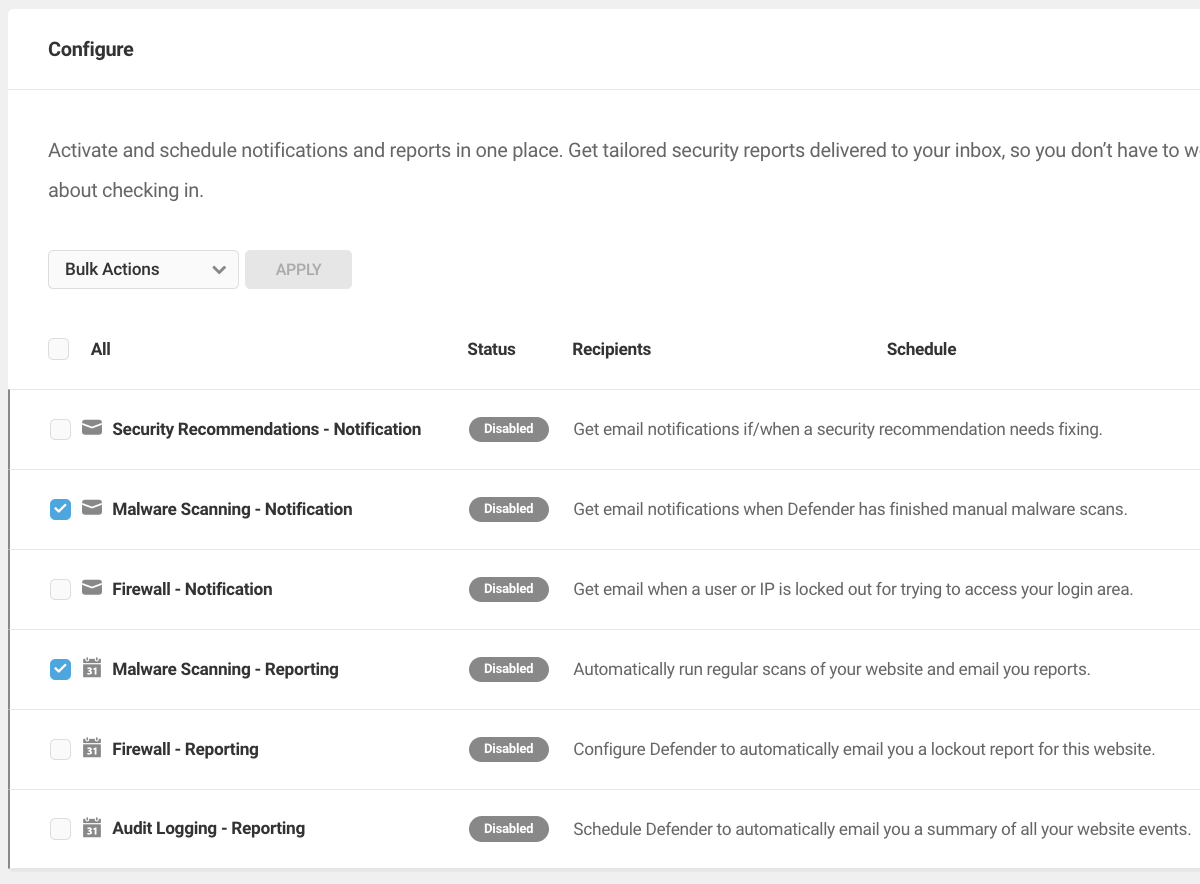

Po prostu przejdź do Powiadomienia sekcję za pomocą paska bocznego lub z głównego panelu Defender.

Tutaj znajdziesz wiele różnych opcji powiadomień do wyboru.

W przypadku wykrycia podejrzanego kodu, należy włączyć opcję Skanowanie złośliwego oprogramowania Opcje „Powiadomienia” i „Raportowanie”.

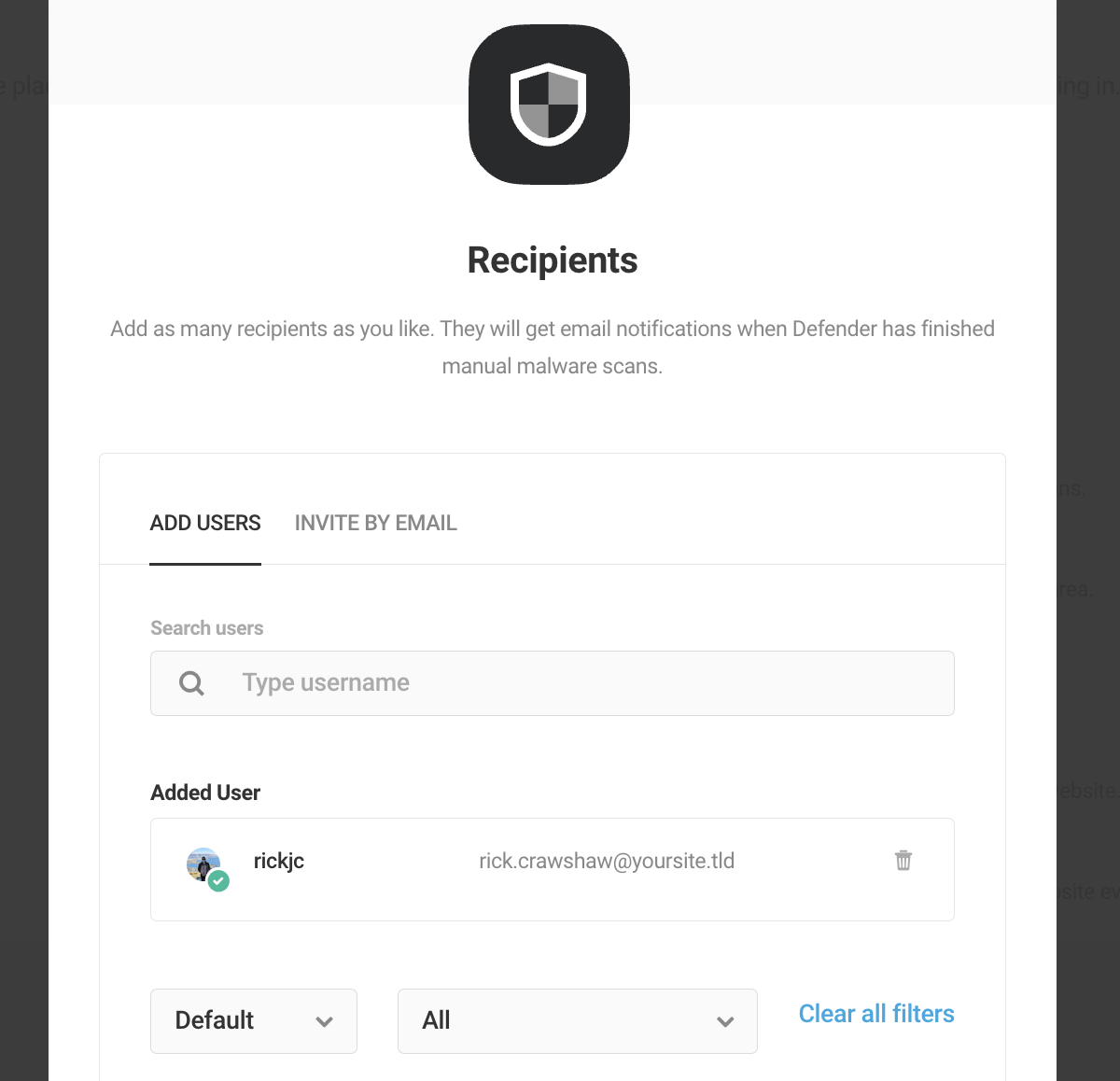

Po wybraniu możesz skonfigurować dodatkowe ustawienia i konfiguracje dla każdego powiadomienia.

Masz także możliwość bezpośredniego dodania użytkowników lub zaproszenia ich za pośrednictwem poczty elektronicznej.

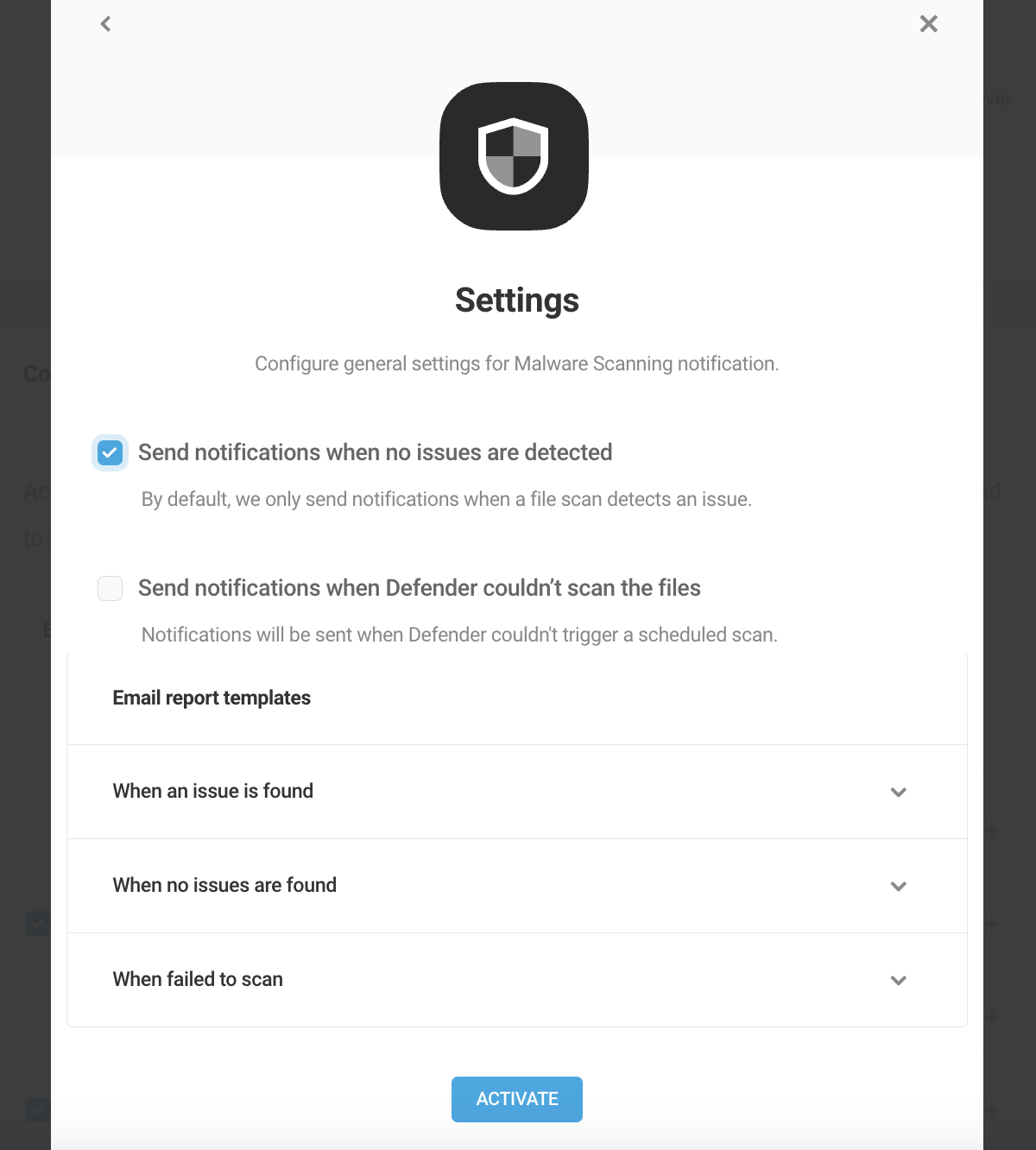

Następnie możesz dalej skonfigurować ustawienia powiadomień, aby mieć pewność, że będziesz otrzymywać powiadomienia tylko w odpowiednim czasie.

Dodatkowo możesz skonfigurować niestandardowe szablony wiadomości e-mail dla swoich klientów, aby mieć pewność, że otrzymywane przez nich powiadomienia odpowiadają Twoim upodobaniom i są jasne dla użytkownika.

Znajdowanie i usuwanie podejrzanego kodu stało się jeszcze łatwiejsze dzięki Defender

Jak widać, podejrzany kod nie pasuje do Defendera, a jego usunięcie zajmuje tylko kilka kliknięć.

Oprócz znajdowania złośliwego kodu i możliwości jego usunięcia, Defender może zatrzymać zastrzyki SQL, uniemożliwić hakerom wykorzystanie luk w zabezpieczeniach WordPress, uniemożliwić wykonanie PHP i wiele więcej.

Aby dowiedzieć się więcej o bezpieczeństwie WordPressa, zapoznaj się z naszym Kompletnym przewodnikiem po bezpieczeństwie WordPressa. Aby uzyskać więcej informacji na temat działania Defendera, zapoznaj się z dokumentacją wtyczki.

Nie masz czasu ani zasobów, aby samodzielnie zająć się złośliwym oprogramowaniem lub hackami? Wypróbuj nasze usługi eksperckie!

Wiemy, że gdy na zarządzaną przez Ciebie witrynę klienta nastąpi atak złośliwego oprogramowania, możesz nie mieć czasu ani zasobów, aby samodzielnie to naprawić.

W tym przypadku nasze usługi eksperckie „gotowe dla Ciebie” są kolejną świetną opcją.

Zamiast martwić się samodzielnie o bezpieczeństwo lub ataki złośliwego oprogramowania, możesz zatrudnić naszych ekspertów w przystępnej cenie, którzy zajmą się tym za Ciebie. Możesz także łatwo odsprzedać te usługi swoim klientom bez żadnych dodatkowych opłat z naszej strony.

Dodatkowo oferujemy pełną 7-dniowa gwarancja zwrotu pieniędzy. Jeśli więc pomożemy rozwiązać zaatakowaną witrynę, a problem pojawi się ponownie w ciągu siedmiu dni, wrócimy, aby go naprawić całkowicie bezpłatnie!

Dowiedz się więcej o naszych usługach eksperckich tutaj.

[Editor’s note: This post was originally published in July 2020 and updated in May 2024 for accuracy.]